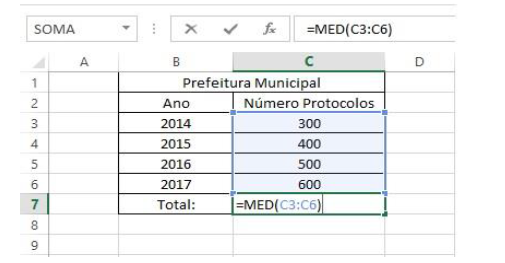

Com base na tabela abaixo do Microsoft Excel 2013 (versão em Português e formato padrão sem alterações), Julgue os itens abaixo:

I- Após o usuário digitar a formula =MED(C3:C6) e pressionar Enter o resultado da célula C7 será 400.

II- Para o usuário realizar a soma dos valores das células C3,C4,C5 e C6 é válido a seguinte formula =SOMA(C3;C6).

Julgue os itens abaixo sobre os conceitos de hardware e de software:

I- A Unidade Central de Processamento é responsável pelo processamento e controle das instruções executadas em um computador.

II- A unidade de Controle tem como função a busca, interpretação e controle de execução das instruções, e o controle dos demais componentes do computador.

III- A Bios (Basic Input Output System) é um tipo de firmware.

IV- A memória secundária é um tipo de memória volátil, tem como função básica o armazenamento de programas e dados.

Analise os itens abaixo sobre os conceitos básicos e modos de utilização de tecnologias, ferramentas, aplicativos e procedimentos associados a Internet/Intranet:

I- Protocolo TCP: A versatilidade e a robustez deste protocolo tornaram-no adequado a redes globais, já que este verifica se os dados são enviados de forma correta, na sequencia apropriada e sem erros, pela rede.

II- A Intranet é a aplicação da tecnologia criada na Internet e do conjunto de protocolos de transporte e de aplicação TCP/IP em uma rede pública, externa a uma empresa.

III- Protocolo UDP: É um protocolo simples da câmara de aplicação. Ele permite que a aplicação escreva um datagrama encapsulado num pacote IPv4 ou IPv6, que então é enviado ao destino.

Analise os itens abaixo sobre conceitos de proteção e segurança:

I- Engenharia Social é a prática utilizada para obter acesso a informações importantes ou sigilosas em organizações ou sistemas por meio da enganação ou exploração da confiança das pessoas.

II- O MITM é um tipo de ataque na qual o atacante é capaz de ler, inserir e modificar mensagens entre duas entidades sem que estas tenham conhecimentos de que a ligação entre ambas está comprometida. Este tipo de ataque é portanto um dos mais fáceis de ser detectado, visto que é uma prática que exige muito processamento da máquina.

III- O Spoofing consiste em esconder a verdadeira identidade do atacante na rede.

IV- O Sniffing consiste na monitorização do tráfego na rede entre um cliente e um servidor.