São camadas do protocolo TCP/IP: I. Aplicação. II. Layout. III. Concorrência. Quais estão corretas?

Sobre redes de computadores, para que serve o Ping?

É um arquivo eletrônico que serve como identidade virtual para uma pessoa física ou jurídica; por ele pode se fazer transações online com garantia de autenticidade e com toda proteção das informações trocadas. Essa é a definição de:

Qual a diferença entre vetores e matrizes?

Sobre Banco de Dados, são comandos básicos da DML: I. Select. II. Update. III. Alter. Quais estão corretos?

Qual o comando SQL utilizado para atualizar dados de uma tabela?

São considerados tipos de ataque: I. Cookies. II. Spyware. III. Keyloggers. Quais estão corretos?

Qual a função do protocolo DNS?

O _________ é um protocolo de envio apenas, o que significa que ele não permite que um usuário descarregue as mensagens de um servidor. Para isso, é necessário um cliente de e-mail com suporte ao protocolo _____________. Assinale a alternativa que preenche, correta e respectivamente, as lacunas do trecho acima.

Cavalo de Troia é um tipo de malware que:

Qual o protocolo utilizado para transferência de arquivos entre um servidor e uma estação de trabalho?

Analise a informação abaixo sobre um tipo de ataque: “É uma tentativa de tornar os recursos de um sistema indisponíveis para os seus utilizadores. Não se trata de uma invasão do sistema, mas sim da sua invalidação por sobrecarga.” Que tipo de ataque é esse?

São diferenças entre as redes IPV4 e IPV6: I. Quantidade de IPs disponíveis. II. Windows 10 não funciona com IPV4. III. IPV4 tem 32 bits de comprimento e IPV6 tem 128 bits de comprimento. Quais estão corretas?

São comandos SQL: I. Update Table. II. Alter Table. III. Update Database. Quais estão corretos?

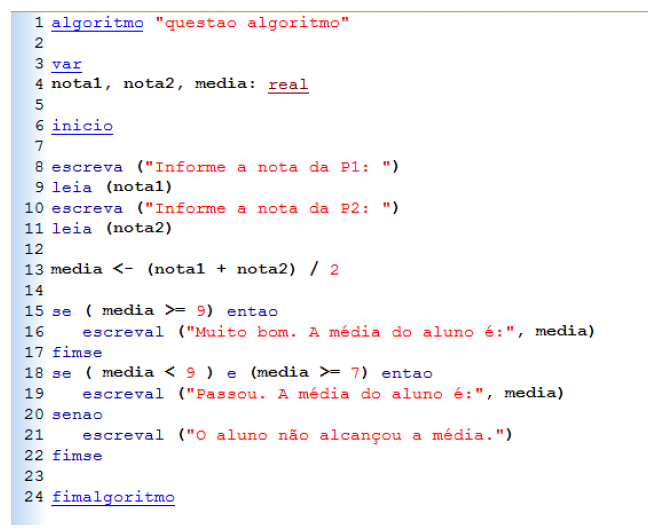

Analise o algoritmo abaixo:

Supondo que a nota 1 receba o valor 9 e a nota 2 receba o valor 6, qual o resultado esperado?