Acerca do desenvolvimento seguro de software, julgue os itens seguintes.

Situação hipotética: Com a finalidade de realizar testes de segurança, foi desenvolvido um sistema de inferência fuzzy com a definição das propriedades das entradas para observar a saída desse sistema, a fim de que fossem indicados erros (bugs) e arquivos malformados que pudessem causar falhas no aplicativo. Assertiva: Nessa situação, uma boa prática será manter os testes referidos, para que seja possível reproduzir o erro e verificar se as regressões de código não foram reintroduzidas no erro.

Acerca do desenvolvimento seguro de software, julgue os itens seguintes.

Mesmo em sistemas com componentes e bibliotecas mantidos atualizados, porém não versionados, pode ocorrer falhas do tipo utilização de componentes vulneráveis conhecidos, em que o atacante identifica um componente vulnerável de tais bibliotecas, personaliza o exploit por meio de varredura ou análise manual, conforme necessário, e executa o ataque.

Acerca do desenvolvimento seguro de software, julgue os itens seguintes.

No caso em que contas-padrão não são alteradas em razão de o console de administração do servidor de aplicação ter sido instalado automaticamente e não ter sido removido, recomenda-se utilizar um processo de hardening recorrente ou desenvolver arquitetura de aplicação que separe os componentes.

Acerca do desenvolvimento seguro de software, julgue os itens seguintes.

A fim de mitigar riscos à segurança computacional, as infraestruturas críticas devem ser protegidas por meio de um processo de desenvolvimento em que a arquitetura, o design e a implementação do software resistam a ataques, para que se protejam o próprio software e as informações por ele processadas.

Acerca do desenvolvimento seguro de software, julgue os itens seguintes.

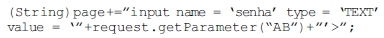

Situação hipotética: Ao realizar uma sessão em um navegador, um usuário enviou, para o sítio de um atacante, a seguinte requisição HTTP forjada, cujo parâmetro

Assertiva: A situação apresentada configura uma falha de XSS.

Acerca do desenvolvimento seguro de software, julgue os itens seguintes.

São exemplos de falhas de XSS (cross-site scripting) a injeção de SQL e o LDAP (lightweight directory access protocol), criado como alternativa ao DAP.

Acerca do desenvolvimento seguro de software, julgue os itens seguintes.

Aplicações web que não protegem informações sensíveis, tais como dados de cartões de crédito, recorrem à criptografia no armazenamento ou no trânsito dos dados e a precauções especiais quando as informações trafegam pelo navegador.

Acerca do desenvolvimento seguro de software, julgue os itens seguintes.

Em ataques do tipo man-in-the-middle, embora o atacante possa interceptar a conexão do atacado e, dessa forma, produzir uma falha de injeção (conhecida como project mogul), o protocolo de change cipher spec, por meio do método de compressão mogul cipher, determina o algoritmo de criptografia e o algoritmo de MAC a ser utilizados, além de definir o tamanho de hash.