Julgue o próximo item, relativos a conceitos, processos e ciclo de vida dos testes de software.

No teste de fumaça (smoke test), os códigos do software são integrados em componentes bloqueadores de erros com módulos reutilizáveis necessários para implementar as funções do software.

Em um sistema de controle escolar, o software tem de selecionar os estudantes que deverão realizar uma prova de recuperação. Para prestar a prova, o estudante deve, no mínimo, ter obtido uma nota 5,0 durante o ano letivo, mas não ter conseguido nota 7,0 ou superior. As notas têm precisão de 0,1.

A partir dessa situação hipotética, julgue o item a seguir, relativos aos testes de caixa preta.

O conjunto de valores de entrada S = {4,9; 5,0; 6,9; 7,0; 7,1} cobre os valores-limite para um aluno estar em recuperação.

Acerca da análise, do controle e da gestão de testes e casos de testes de software, julgue o item a seguir.

Antes de utilizar o Selenium em um projeto de automação de testes, é preciso instalar as bibliotecas de linguagem para a linguagem escolhida e os drivers para os navegadores definidos.

No que se refere às ideias e aos aspectos linguísticos do texto precedente, julgue o item a seguir.

Infere-se do texto que a ideia de empresa perfeita é tão irreal e inalcançável quanto à de relacionamento amoroso perfeito.

No que se refere às ideias e aos aspectos linguísticos do texto precedente, julgue o item a seguir.

No texto, que é essencialmente argumentativo, a afirmação

“A perfeição é irreal e inalcançável” (primeiro parágrafo) representa o ponto de vista da pessoa que escreveu o texto.

Com relação às ideias, aos sentidos e aos aspectos linguísticos do texto , julgue os item seguinte.

No penúltimo parágrafo, o termo “a uva” explica o que é a “estrela da festa”.

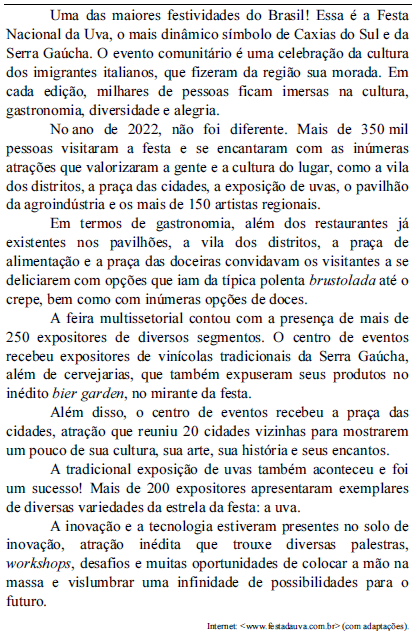

Based on the texts CB1A2-I and CB1A2-II, judge the following item.

In the text CB1A2-II, the boss suggests that his human employee is not very competent and reliable, which is why he brings a sophisticated robot to take his place.

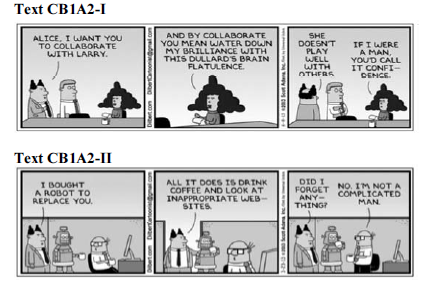

Based on the previous text, judge the following item.

According to the text, the more technology improved and the more electric trains took over from steam-powered ones, the deeper the lines went.

Uma pesquisa feita no Aeroporto Internacional Salgado Filho, em Porto Alegre, com os turistas que estavam retornando para suas cidades de origem durante o mês de abril, revelou que, entre esses turistas, 556 visitaram a Orla do Guaíba, 190 não visitaram o Parque Farroupilha, 420 visitaram esses dois pontos turísticos e 154 visitaram apenas um desses dois pontos turísticos.

Considerando a situação hipotética apresentada, julgue o item a seguir.

O número de turistas que visitaram o Parque Farroupilha e não visitaram a Orla do Guaíba é superior a 34.

Considerando as informações apresentadas anteriormente, julgue o item que se segue.

Para um cliente cujo primeiro nome é Bernardo, nascido em 1999, a senha gerada no dia 15 de março de 2020, às 11 h 45 min, seria 153144.

Acerca dos dispositivos e conceitos legais previstos na Lei federal n.º 12.288/2010 (Estatuto Nacional da Igualdade Racial) e na Lei estadual n.º 13.694/2011, julgue o item a seguir.

As medidas orientadas pelo Estatuto Estadual da Igualdade Racial e de Combate à Intolerância Religiosa visam reparar as consequências advindas do período escravocrata, mas não se estendem à reparação dos prejuízos posteriores sofridos pela população de cor preta.

A respeito dos fundamentos conceituais, dos princípios norteadores e das diretrizes da Política Nacional para as Mulheres e da Política Nacional de Enfrentamento à Violência contra as Mulheres, julgue o próximo item.

A laicidade do Estado é um dos princípios que devem ser observados na formulação e implementação das políticas públicas, como forma de assegurar os direitos humanos das mulheres e meninas.

Acerca de confiabilidade, integridade e disponibilidade em segurança da informação, julgue o iten subsequente.

Oportunidade, continuidade e robustez são características da confiabilidade.

Em relação ao controle de acesso em segurança da informação, julgue o item a seguir.

A apropriada autenticação de usuários externos pode ser alcançada pelo uso de criptografia, tokens ou VPN.

A respeito de ameaça, vulnerabilidade e impacto em segurança da informação, julgue o item que se segue.

No processo de gestão de risco, as ameaças que mais causam impacto na organização devem ser identificadas e as necessidades devem ser implementadas pelos controles da segurança, para que se reduza o risco de ataque.