Priscila busca melhorar a segurança no tráfego de informações dentro de sua rede. Ao verificar a topologia, Priscila identificou que os firewalls estavam conectados diretamente à Internet e encontravam-se obsoletos.

Assinale a opção que indica a solução que Priscila deve implementar.

Julgue o item seguinte quanto aos firewalls e ao IDS (Intrusion Detection System).

Uma das formas como um firewall realiza um controle de acordo com os tipos de serviços de Internet, entre outras, é filtrando o tráfego com base no número de porta TCP.

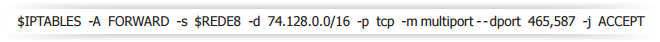

Analise a regra de IPTABLES abaixo.

Assinale a alternativa correta.

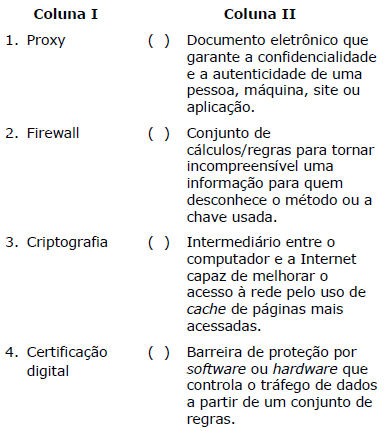

Relacione corretamente as ferramentas de segurança com as respectivas definições, numerando a Coluna II de acordo com a Coluna I.

A sequência correta, de cima para baixo, é:

Um Firewall construído com IPTable utiliza “Tables” (Tabelas), “Chains” (Correntes) e “Rules” (Regras). Na Table Filter, que é básica e a mais utilizada, contém apenas os Chains indicados pela alternativa:

Nos dias de hoje, o Firewall é um elemento de proteção indispensável para as corporações. O IPtables é um frontend do módulo Netfilter utilizado para configurar, manter e inspecionar a criação de regras de Firewall, NAT e Log (registros de eventos). Assinale a alternativa que corresponde ao comando que pode ser empregado para evitar ataques de ping da morte.

Julgue os próximos itens, a respeito de elementos utilizados para proteção e segurança de redes de computadores.

Um firewall que opera na camada de rede é capaz de verificar o endereço IP de origem e de destino para tomar uma decisão de negar ou permitir a passagem do pacote.

Ferramentas de firewall são amplamente utilizadas em redes de

computadores, de maneira a permitir ou negar determinado fluxo de

pacotes. Com relação a firewall convencional de rede, julgue os

itens subsecutivos.

Ao verificar a porta de origem e de destino de um pacote do

tipo UDP, o firewall fragmenta automaticamente pacotes UDP

com a porta de origem 01 e de destino como 02, já que são

portas utilizadas para controle de fluxo de pacotes de tempo

real.

Um dos primeiros Firewalls funcionava com a técnica de filtragem de pacotes. Esse tipo de Firewall atua

Assinale a alternativa correta sobre Firewall.

Dois switches de camada 2 foram conectados por meio de conexões redundantes, com vistas a melhorar a disponibilidade da rede. Considerando essa situação hipotética, julgue os itens que se seguem.

Se esses dois switches fossem inseridos em uma VLAN,

a recomendação para a melhoria da segurança seria utilizar a

técnica conhecida como hardening, que consiste em criar uma

sub-rede (layer-3) associada à respectiva VLAN (layer-2),

de forma que os acessos dos hosts aos servidores tivessem de

passar pelas políticas de segurança impostas pelos roteadores

com função de firewall.

Nos tempos atuais, a Internet se tornou um

ambiente perigoso para a segurança das informações.

Os servidores que estão conectados à Internet,

necessitam de uma proteção para que não exponham

os serviços e as informações. Analise as afirmativas

sobre o Firewall Netfilter/IPtables.

I. O Netfilter/IPtables é um Firewall do tipo

Stateless.

II. As principais tabelas do Netfilter/IPtables são:

filter, nat, mangle.

III. Os comandos “iptables -A OUTPUT -d

127.0.0.1 -j ACCEPT” e “iptables -A INPUT -d

127.0.0.1 -j ACCEPT”, podem ser empregados

para definir uma política de exceção para a

interface loopback.

IV. As chains da tabela NAT são PREROUTING,

POSTROUTING, OUTPUT e TOS.

V. O comando “iptables -n –L” é usado para listar

as regras da tabela NAT.

Assinale a alternativa que corresponde às afirmativas

corretas:

No que se refere a vulnerabilidades e ataques a sistemas

computacionais, julgue os itens que se seguem.

Buffer overflow e SYN flooding são ataques de negação de serviço eficazmente evitáveis com o uso de firewalls.

Assinale a alternativa que representa o comando que lista as regras de firewall padrão do sistema operacional Linux.