A respeito da arquitetura de banco de dados relacional, julgue o item seguinte.

A atomicidade, uma das propriedades essenciais de um modelo relacional de banco de dados, define todos os elementos que compõem uma transação completa do banco de dados.

Julgue o item a seguir, acerca de engenharia de requisitos.

Requisitos organizacionais são requisitos de sistema amplos, derivados das políticas e dos procedimentos nas organizações do cliente e do desenvolvedor, cujas funções incluem definir como o sistema será utilizado e especificar a linguagem de programação.

Julgue o item a seguir, relativos aos conceitos de TDD e BDD.

Desenvolvedores que se beneficiam das vantagens do BDD escrevem os testes em sua língua nativa, em combinação com a linguagem ubíqua.

Julgue o item a seguir, a respeito dos padrões GRASP (general responsibility assignment software patterns).

Entre os padrões definidos pelo GRASP, destacam-se baixa coesão e alto acoplamento.

Com base nessas informações, julgue o item a seguir, acerca da previsão de testes a serem realizados no trecho de código apresentado.

No teste de caixa branca, conforme indicação do algoritmo, estima-se que o número mínimo de casos de teste de comando para 100% da cobertura de declaração do código

será de dois casos.

Em um sistema de controle escolar, o software tem de selecionar os estudantes que deverão realizar uma prova de recuperação. Para prestar a prova, o estudante deve, no mínimo, ter obtido uma nota 5,0 durante o ano letivo, mas não ter conseguido nota 7,0 ou superior. As notas têm precisão de 0,1.

A partir dessa situação hipotética, julgue o item a seguir, relativos aos testes de caixa preta.

O conjunto S = {4,9; 5,0; 6,9; 7,0} representa o mínimo de quantidades desejadas que cobrem as classes de equivalência dos critérios da prova de recuperação.

Acerca da análise, do controle e da gestão de testes e casos de testes de software, julgue o item a seguir.

No desenvolvimento orientado a comportamento (BDD), os ciclos iniciam-se com a criação de testes de unidade e integração.

Um tipo de malware que, ao infectar um computador, pode tanto criptografar dados de arquivos individuais quanto corromper algumas funções básicas do computador, realizando uma

extorsão cuja recuperação é feita mediante algum tipo de resgate, é o

Para que seja possível rastrear visitas realizadas por um usuário a determinado sítio na Internet ou saber o que o usuário acessou no passado, são gravados no disco rígido do computador pequenos arquivos em formato de texto. Esse tipo de recurso é denominado

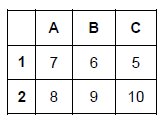

Com base na planilha eletrônica do Excel a seguir, assinale a alternativa que apresenta o resultado da fórmula: =C2+A1-B2+C1-A2+B1

Um Analista executou uma análise dinâmica em um malware para Windows que, ao contrário da estática, pode mostrar

Ao tentar abrir um documento recebido, um professor percebeu que apareceu uma mensagem perguntando se queria Ativar Macro. Como medida de segurança, optou por

O programa que combina as características de trojan e de backdoor, já que permite ao atacante acessar o equipamento remotamente e executar ações como se fosse o usuário, é conhecido como

Assinale, das alternativas abaixo, a única que identifica incorretamente um dos vários tipos comuns de vírus (ou malware).

Um vírus de computador tem sido responsável por sérios problemas para empresas. Rackers utilizam esse tipo de vírus para invadir e criptografar bases de dados, exigindo resgate financeiro para liberar a chave de criptografia.

O tipo de vírus mais utilizado para esse ataque denomina-se: