No contexto de disponibilidade, é importante que máquinas virtuais consigam migrar de servidor físico sem interrupção perceptível para o usuário. Qual tecnologia da VMware implementa essa solução?

Considere o trecho de código a seguir, escrito na linguagem de programação Python.

import pandas as pd

dados = [['Distrito Federal', 61, 'DF'], ['Rio de Janeiro', 21, 'RJ'],

['São Paulo', 11, 'SP'],

['Acre', 68, 'AC'],

['Goiás', 62, 'GO'],

['Inexistente', 0, 'IX']]

df = pd.DataFrame(dados, columns=['Estado', 'DDD', 'Sigla'])

df.set_index('DDD') print(df.loc[0].values)

A execução desse código resultará em qual saída na tela?

A respeito da linguagem SQL, assinale a alternativa correta.

Em um cenário de teste de penetração, qual é o principal objetivo de uma equipe Red Team?

O modelo Open Systems Interconnection (OSI) é uma estrutura teórica desenvolvida pela International Organization for Standardization (ISO) para padronizar as funções de um sistema de comunicação de rede em sete camadas distintas, ajudando a entender e a projetar redes de computadores, separando funções específicas em camadas, o que simplifica a solução de problemas e a implementação de novos protocolos. Acerca desse modelo, assinale a alternativa que descreve corretamente uma dessas camadas.

João foi selecionado por sua chefia para liderar um projeto de criação de uma inteligência artificial que fosse capaz de classificar, a partir de fotos obtidas pelas câmeras de segurança de cada agência, se, ao entrar na agência, a pessoa está utilizando algum tipo de chapéu, óculos, ambos ou nenhum acessório. Uma base de dados com amostras em quantidade e qualidade suficientes foi fornecida para João. Sendo assim, ele optou por seguir com uma abordagem baseada em modelos de redes neurais.

Ao analisar a base de dados, João notou que havia imagens anotadas com a classe esperada (target preenchido) e também algumas imagens que possuíam o campo de classe esperada vazio. Primeiramente, ele considerou descartar as imagens que não possuíam a classe esperada preenchida, mas, após breve reflexão e muitas pesquisas, decidiu adotar a seguinte estratégia: utilizar as imagens que possuíam a classe esperada para treinar um modelo inicial de classificação. Esse modelo seria usado para predizer as classes das imagens com tal campo vazio. A partir desse ponto, todas as imagens teriam uma classe associada e, assim, todas poderiam ser utilizadas para treinar o modelo final. Essa abordagem é conhecida como aprendizado

A implementação de um programa de gestão de vulnerabilidades envolve várias etapas e práticas para garantir a eficácia do processo. Assinale a alternativa que apresenta uma prática recomendada na implementação desse tipo de programa.

A respeito do conceito de multitenancy, assinale a alternativa correta.

No Gerenciador de Tarefas do Windows 11 (32 – 64 bits), é possível

Qual é a principal função do IBM MQ (Message Queue) na infraestrutura de tecnologia da informação (TI) de uma organização?

No Mainframe z/OS, qual é a função principal do WLM (Workload Manager)?

Sobre os tipos de malware julgue os itens abaixo:

I. Os vírus de macro infectam arquivos criados por softwares que utilizam linguagem de macro, como as planilhas eletrônicas e os processadores de texto.

II. O vírus de script são vírus que são executados através de páginas da Web que possuem Scripts interpretados pelo navegador.

III. Um bot é um programa que possui mecanismo de replicação e infecção similar aos Worm, porém dispõe de mecanismos de comunicação que permitem que ele seja controlado remontamente.

Os algoritmos fazem parte do dia a dia das pessoas. Instruções para o uso de medicamentos e uma receita culinária são exemplos de algoritmos. A partir do que foi descrito, avalie as afirmativas a seguir.

I. Algoritmo é uma sequência de passos que visam atingir um objetivo bem definido.

II. Algoritmo é a descrição de uma sequência de passos que deve ser seguida para a realização de uma tarefa.

III. Algoritmo é uma sequência infinita de instruções ou operações cuja execução, em tempo finito, resolve um problema computacional, qualquer que seja sua instância.

É correto o que se afirma em:

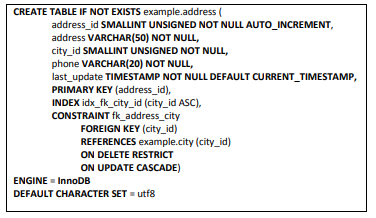

Analise o conjunto de instruções SQL a seguir, para a criação de uma tabela no sistema gerenciador de banco de dados MySQL.

Com base nas instruções SQL desta questão, bem como nas características do MySQL e, considerando que não existe a tabela address no banco de dados example, assinale a alternativa correta.

Considere que, em uma organização, foi estabelecido um acordo entre um provedor de serviço de TI e outra parte da mesma organização, a fim de fornecer suporte para que o provedor de serviço de TI possa entregar os serviços de TI aos clientes. No contexto da ITIL v3, esse acordo que foi estabelecido refere-se ao