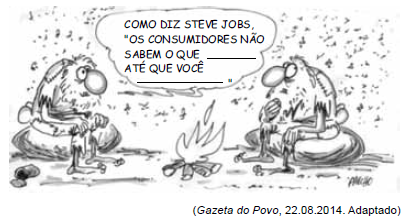

Leia a charge para responder à questão.

De acordo com a norma-padrão da língua portuguesa, as lacunas na fala da personagem são preenchidas, respectivamente, com:

Em sua essência, empresas como o Google e o Facebook estão no mesmo ramo de negócio que a Agência de Segurança Nacional (NSA) do governo dos EUA. Elas coletam uma grande quantidade de informações sobre os usuários, armazenam, integram e utilizam essas informações para prever o comportamento individual e de um grupo, e depois as vendem para anunciantes e outros mais. Essa semelhança gerou parceiros naturais para a NSA, e é por isso que eles foram abordados para fazer parte do PRISM, o programa de vigilância secreta da internet. Ao contrário de agências de inteligência, que espionam linhas de telecomunicações internacionais, o complexo de vigilância comercial atrai bilhões de seres humanos com a promessa de “serviços gratuitos". Seu modelo de negócio é a destruição industrial da privacidade. E mesmo os maiores críticos da vigilância da NSA não parecem estar pedindo o fim do Google e do Facebook.

Considerando-se que, em 1945, grande parte do mundo passou a enfrentar meio século da tirania em consequência da bomba atômica, em 2015 enfrentaremos a propagação inexorável da vigilância em massa invasiva e a transferência de poder para aqueles conectados às suas superestruturas. É muito cedo para dizer se o lado “democrático" ou o lado “tirânico" da internet finalmente vencerá. Mas reconhecê-los – e percebê-los como o campo de luta – é o primeiro passo para se posicionar efetivamente junto com a grande maioria das pessoas.

A humanidade agora não pode mais rejeitar a internet, mas também não pode se render a ela. Ao contrário, temos que lutar por ela. Assim como os primórdios das armas atômicas inauguraram a Guerra Fria, a lógica da internet é a chave para entender a iminente guerra em prol do centro intelectual da nossa civilização.

Se Reginaldo é agente da fiscalização ou Sérgio é professor, então Márcia é psicóloga. André é administrador se, e somente se, Carmem é dentista. Constatado que Márcia não é psicóloga e André não é administrador, conclui-se corretamente que

No padrão de endereços do protocolo IPv4, alguns e ndereços são reservados e não podem ser atribuídos de forma particular. Por exemplo, a placa de rede principal de um computador recebe a denominação de localhost e o IP:

Nos sistemas operacionais Windows, um dos protocolos suportados nativamente para o compartilhamento de impressoras pela rede é o

Considere o conteúdo do arquivo texto.txt apresentado a seguir:

1 azeite

2 trigo

3 feijão

4 uva

Se o comando

“grep [2-4] texto.txt | grep -v uva"

for executado no Linux para listar o conteúdo deste arquivo, será apresentado no terminal:

Dentre os servidores de aplicação compatíveis com o Java EE 7 disponíveis, incluem-se os seguintes:

O nível RAID que corresponde a uma cópia de espelho de todos os dados do disco principal em um segundo disco, sem informações de paridade, é o nível

Assinale a alternativa que contém a afirmação correta sobre documentos de entrada e saída e seu relacionamento com as áreas de conhecimento, segundo o PMBOK 5ª edição.

A publicação Estratégia de Serviços do ITIL v3 define recursos que os provedores de serviço devem possuir. Dentre tais recursos estão: