Com relação às características dos processadores tipo Desktop Intel® Core 8th Gen, assinale a única alternativa INCORRETA:

Sobre os ataques a redes de computadores, considere a seguinte afirmação:

Esse ataque tem a habilidade de introduzir pacotes na Internet com uma fonte falsa de endereço sendo conhecido como ______________. É uma das muitas maneiras pelas quais o usuário pode se passar por outro.

Marque a única alternativa que preenche CORRETAMENTE a lacuna da afirmação:

O NAT (Network Address Translation) é uma técnica utilizada para reescrever endereços IPv4 nos cabeçalhos e dados das aplicações, permitindo que estações e redes privadas não sejam visíveis externamente na Internet, ou seja, pode ser utilizado como mecanismo de segurança. Sobre o NAT, marque a única alternativa INCORRETA.

As afirmativas I referem-se a desenvolvimento web e as afirmativas II referem-se à programação orientada a objetos. Marque a única alternativa que traz as duas afirmativas INCORRETAS.

Considerando as informações apresentadas, sobre sistema de detecção de intrusos IDS, marque a única alternativa CORRETA. Qual das aplicações/sistemas a seguir é nativamente um IDS de domínio público?

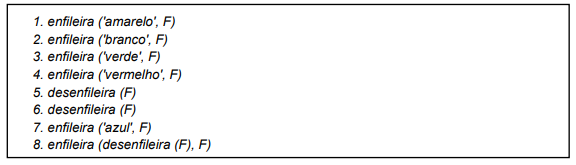

Acerca da estrutura de dados do tipo filas, considere as operações de inserção e remoção de uma fila F abaixo:

O resultado final das operações resulta em:

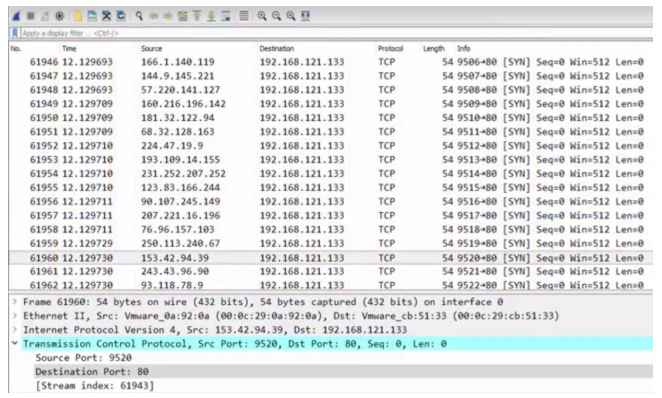

Sobre monitoramento e análise de tráfego, analise a imagem a seguir e marque a única alternativa CORRETA, quanto ao tipo de ataque que está sendo executado.