Em uma situação hipotética, um profissional de TI deseja inserir um vídeo institucional do Tribunal de Justiça de Santa Catarina que está no Youtube, no site do Tribunal. Para isso, obteve o código personalizado abaixo no site do Youtube.

< I width="560" height="315" src="https://www.youtube.com/embed/-u33KrrhlpU" frameborder="0" allow=" accelerometer; autoplay; encrypted-media; gyroscope; picture-in-picture" allowfullscreen></ I >

Tal fragmento de código permite concluir que o comando HTML5 que deve ser utilizado na lacuna I é

Um Analista de Sistemas atua no desenvolvimento de software utilizando diferentes processos e metodologias cujas características são:

I. A fase de transição se concentra nas atividades necessárias para colocar o software nas mãos dos usuários. Tipicamente, essa fase inclui várias iterações, incluindo versões beta, versões de disponibilidade geral, além de correções de erros e lançamentos de aprimoramento. Um esforço considerável é gasto em atividades ligadas ao usuário: documentação de sistema, treinamento e suporte no uso inicial do produto. Neste ponto, no entanto, o feedback do usuário deve limitar-se principalmente a problemas de ajuste, configuração, instalação e usabilidade do produto.

II. Aspectos significativos do processo devem estar visíveis aos responsáveis pelos resultados. A transparência requer que estes aspectos tenham uma definição padrão comum para que os observadores compartilhem um mesmo entendimento do que está sendo visto. Por exemplo: uma linguagem comum referindo-se ao processo deve ser compartilhada por todos os participantes; e aqueles que realizam o trabalho e aqueles que inspecionam o incremento resultado do trabalho devem compartilhar uma definição comum de Pronto.

III. A implementação inicial do software apoia duas atividades do processo de engenharia de requisitos: a) levantamento de requisitos, pois os usuários podem realizar experiências para ver como o sistema apoia seu trabalho, podendo ter novas ideias para os requisitos, identificar pontos positivos e negativos do software e até propor novos requisitos de sistema; b) validação de requisitos, pois a implementação pode revelar erros e omissões nos requisitos propostos, levando os usuários a crerem que sua visão inicial era incorreta e incompleta e dando a eles oportunidade de fazerem ajustes na especificação de sistema para refletir sua compreensão alterada dos requisitos.

IV. O cliente está sempre participando do desenvolvimento do sistema; testes de unidade e de aceitação fornecem feedback sobre o sistema; oportunidades e problemas são identificados o mais rápido possível; os códigos são integrados e testados constantemente, para o caso de algum problema ser detectado, poder ser corrigido imediatamente.

As características I, II, III e IV são, respectivamente,

A Estratégia de Serviços, de acordo com a ITIL v3 atualizada em 2011, é a integração da estratégia do negócio com a área de TI e está relacionada com as habilidades da área de TI em gerar ativos de serviços. A estratégia de serviços tem 4 pontos principais, conhecidos como 4 Ps, descritos abaixo.

P-I. Refere-se à visão da organização, em que se definem seus valores e convicções. Define a direção na qual o provedor de serviço vai colocar seus objetivos.

P-II. Define como a organização vai ser vista por seus clientes e serviços oferecidos.

P-III. Representa os procedimentos da organização. Exemplo: se uma empresa decidiu que vai oferecer serviços baratos, não faz sentido desenvolver um serviço de alta qualidade que custará mais do que seus clientes possam pagar.

O P-IV descreve como a organização vai executar a estratégia de serviços, ou seja, passar do as is (como está) para o to be (como será) e é denominado

Um Analista de Sistemas utilizou os seguintes símbolos em um diagrama BPMN 2.0:

Na ordem apresentada, I e II representam, respectivamente,

Um Diagrama de Fluxo de Dados − DFD que inicia pelo diagrama de contexto e conclui no nível de primitivas funcionais ou processos primitivos utiliza a abordagem

De acordo com a Norma ABNT NBR ISO/IEC 27002:2013, no âmbito do Gerenciamento da segurança em redes, um método de controlar a segurança da informação em grandes redes é

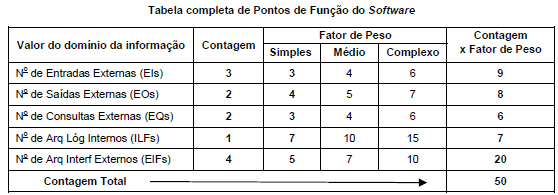

No terceiro parágrafo do texto, verificam-se estas duas preocupações essenciais:

Uma revolução que vem ocorrendo no campo da medicina é expressa pelo que se encontra no seguinte segmento:

Carlos é deficiente visual e possui cartão de crédito e de movimentação bancária com caracteres de identificação em braile. Manoel, seu colega e também deficiente visual, pretende obter o mesmo kit de Carlos, que contém os seguintes itens: etiqueta em braile; identificação do tipo de cartão em braile; fita adesiva e porta-cartão. A propósito do tema e nos termos da Lei no 10.098/2000,

No Oracle NVL(expr1, expr2) retornará expr2 quando expr1 for nula. Enquanto a função NVL é específica do Oracle, uma função com certa similaridade retorna a primeira expressão não nula entre os argumentos fornecidos e pode ser utilizada em outros SGBDs compatíveis com o padrão ANSI SQL-92. Trata-se da função

ADO.NET é um conjunto de classes do .NET Framework desenvolvidas para facilitar o acesso das aplicações às bases de dados. Um desenvolvedor que deseja utilizar classes da ADO.NET que representam tabelas, colunas, linhas e que deseja utilizar a classe DataSet deve fazer por meio do namespace

Considere o trecho de uma página web abaixo, que utiliza Bootstrap.

<div class="container-fluid">

<div class="row">

<div class=" I bg-success">

TRIBUNAL DE JUSTIÇA DO ESTADO DE SANTA CATARINA

</div>

<div class=" II bg-warning">

PODER JUDICIÁRIO DO ESTADO DE SANTA CATARINA

</div>

</div>

</div>

Para que, em dispositivos pequenos (largura de tela de 576 pixels a 767 pixels), a divisão da esquerda use 25% da largura da linha e a divisão da direita use 75%, as lacunas I e II devem ser preenchidas, correta e respectivamente, com os nomes de classe

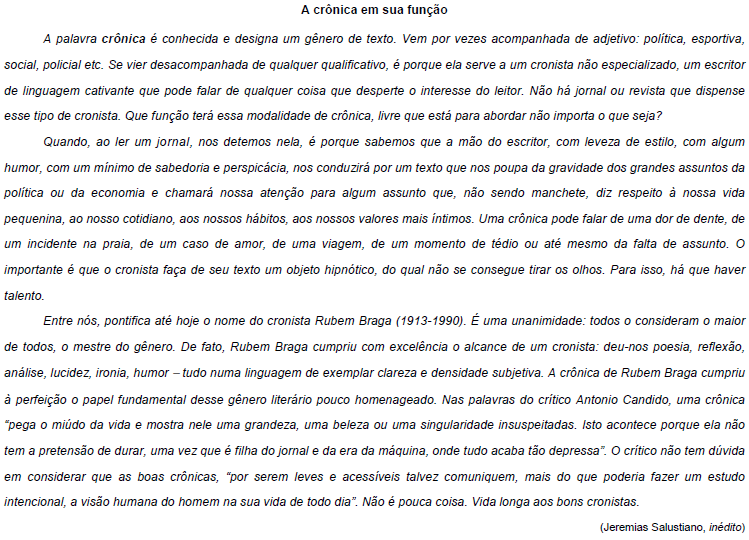

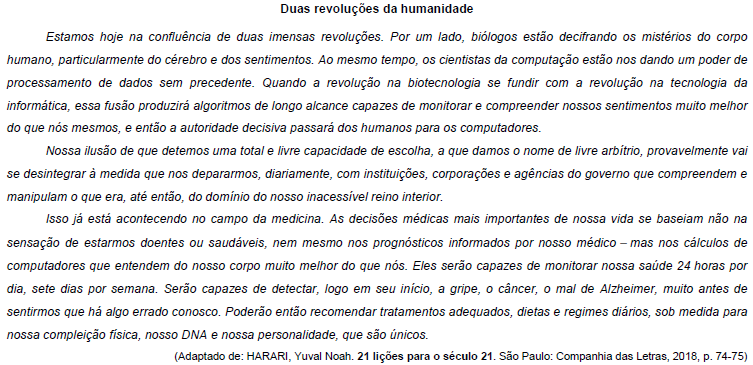

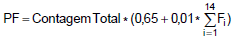

Considere que uma Analista de Sistemas do TJUSC está fazendo a análise por Pontos de Função (PFs) de um software em desenvolvimento. Ao seguir os passos da técnica, chegou-se à tabela abaixo.

Para o cálculo de PF, utiliza-se a expressão empírica proposta pelo modelo para obtenção dos pontos de função:

A Analista já realizou o cálculo que resultou em: , valor que indica que o produto é moderadamente complexo. De acordo com os fundamentos da Análise por Pontos de Função e com os dados apresentados,

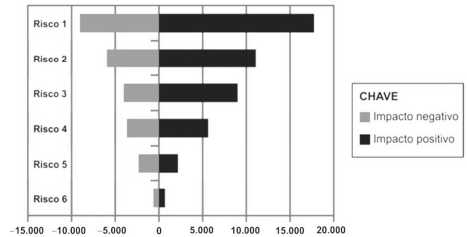

Considere que uma Analista de Sistemas do TJUSC está atuando em um projeto com base no PMBOK 5a edição, no processo “Realizar a análise qualitativa dos riscos” da etapa de Gerenciamento de Riscos do Projeto. A Analista construiu o diagrama abaixo que apresenta a análise de riscos.

Trata-se de um diagrama

específicos da organização. A Microsoft fornece algumas orientações sobre quando se deve escolher uma ou outra, conforme descritas abaixo.

A tecnologia I é melhor quando:

− Busca-se adotar o controle do aplicativo principalmente por motivos de segurança.

− A política de controle de aplicativo pode ser aplicada a todos os usuários nos computadores gerenciados.

− Todos os dispositivos que se deseja gerenciar estão executando o Windows 10. A tecnologia II é melhor quando:

− Há um ambiente misto do sistema operacional Windows e é necessário aplicar os mesmos controles de política ao Windows 10 e às versões anteriores do sistema operacional.

− É necessário aplicar políticas diferentes para usuários ou grupos diferentes em um computador compartilhado.

− O controle de aplicativos está sendo usado para ajudar os usuários a evitar a execução de software não aprovado, mas não é necessária uma solução desenvolvida como um recurso de segurança.

− Não se deseja impor o controle do aplicativo em arquivos de aplicativo, como DLLs ou drivers.

As tecnologias indicadas em I e II são, correta e respectivamente,