No contexto dos métodos disponíveis pelo protocolo HTTP, a lista que contém apenas métodos válidos é:

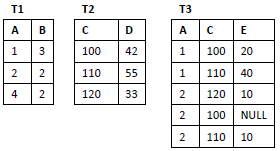

Nas próximas cinco questões, considere as tabelas T1, T2 e T3, cujas estruturas e instâncias são exibidas a seguir. O valor NULL deve ser tratado como unknown (desconhecido).

Suponha que as tabelas T1 e T2, descritas anteriormente, tenham sido declaradas com as colunas A e C, respectivamente, definidas como chaves primárias.

Para tanto, a definição de chaves estrangeiras na tabela T3 deveria ter como base o script:

Considere a propriedade de Isolamento das transações ACID nos sistemas gerenciadores de bancos de dados.

Um mecanismo usualmente empregado para garantir a integridade dos dados em operações concorrentes atua por meio de operações de:

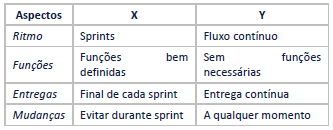

Observe o quadro comparativo a seguir, publicado em sites ligados ao estudo e à investigação de diferentes estratégias/metodologias para implementar um sistema ágil de desenvolvimento ou gestão de projetos.

É correto identificar que X e Y representam, respectivamente:

Analise o script JS a seguir.

<script>

function xpto() {

let n = 0;

return {next:

function()

{

if (n < 10) {

n += 2;

return {value:n/2, done:false}}

else {

return {value: -1, done: true}}

}

}

}

saida = ""

const n = xpto();

x = n.next();

while (x.done == false) {

saida += x.value + "/";

x = n.next();

}

alert(saida);

</script>

O resultado da execução desse código é: