Amanda foi contratada para melhorar a segurança da rede corporativa em que trabalha. A rede vem sofrendo ataques do tipo spam e vírus rotineiramente, pois o antimalware utilizado possui baixa capacidade de diferenciar o que são e-mails e arquivos legítimos do que são ameaças. A baixa acurácia do antimalware causa problemas de lentidão na rede.

Para melhorar a taxa de acerto na identificação das ameaças, Amanda deve:

A Lei Geral de Proteção de Dados Pessoais (LGPD) em vigor no Brasil tem por fundamento o respeito à privacidade e a autodeterminação informativa.

Segundo a legislação brasileira, a pessoa natural ou jurídica, de direito público ou privado, a quem competem as decisões referentes ao tratamento de dados pessoais é denominada:

Assinale a alternativa que corresponde ao protocolo de rede do tipo cliente/servidor que permite um computador obter automaticamente um endereço IP.

O administrador de rede local do Tribunal de Justiça (TJ) está executando um processo licitatório de forma a obter uma consultoria sobre a arquitetura da sua rede. O objetivo do certame é identificar os problemas existentes na arquitetura em uso e o modelo utilizado. A consultoria notou que o modelo da arquitetura não consegue descrever outra pilha de protocolo senão a existente, não faz distinção entre as camadas físicas e de enlace de dados, e não diferencia claramente os conceitos de serviço, interface e protocolo.

A consultoria identificou que o modelo de rede do TJ é o:

O site do Tribunal de Justiça está na fase de pré-produção, ou seja, faltam apenas pequenos ajustes para disponibilizá-lo. Durante os últimos testes foi verificado que não estava conseguindo cadastrar o serviço de DNS para o site, pois o tráfego do protocolo UDP estava com alguns problemas.

Para que o protocolo funcione corretamente, a equipe de rede deve implementar a funcionalidade de:

O administrador de redes de um órgão público implementou uma ferramenta para registrar os eventos (logs) críticos de seus sistemas e ativos, coletando-os e gerenciando-os de forma centralizada. A ferramenta é baseada no padrão Syslog, em conformidade com a RFC 5424 (The Syslog Protocol).

Considerando as especificações técnicas da RFC 5424 para o protocolo Syslog, a ferramenta para registro de logs atende o requisito:

Um órgão público possui algumas unidades distantes geograficamente umas das outras e está pesquisando soluções que sejam confiáveis e que suportem criptografia para conectar as unidades entre si.

Sobre as tecnologias MPLS (Multi-Protocol Label Switching) e SD-WAN (Software-Defined Wide Area Network), é correto afirmar que:

Em uma rede de comunicação, há elemento de interligação que replica os dados para todos os dispositivos conectados, mesmo que não façam parte da comunicação, isto é, se dois dispositivos estão se comunicando em uma rede com mais dispositivos, todos receberão a comunicação. Esse elemento de interligação é denominado

Uma empresa startup precisa implementar uma conexão segura para apoiar o trabalho remoto (home office) de seus funcionários. Diante das diversas formas de implementação da segurança, o CIO (Chief Information Officer) elencou os seguintes critérios, que devem ser mandatórios:

- implementar a segurança em camadas mais baixas do modelo TCP (Transmission Control Protocol) / IP (Internet Protocol) de forma a não ter perda relevante de performance da rede;

- ser transparente aos usuários finais sem afetar suas aplicações;

- garantir o sigilo, a integridade e a autenticidade; e

- reduzir o overhead de gerenciamento de rede.

Baseado nos critérios definidos pelo CIO, a segurança da rede deve ser implementada por meio do uso do:

Uma técnica de criptografia largamente empregada para garantir segurança em transações digitais, que utiliza uma chave pública para ciframento de dados e uma outra chave privada para deciframento desses dados previamente cifrados, é:

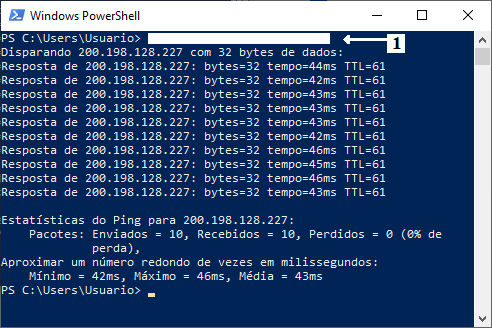

A Figura 2 abaixo apresenta o resultado da execução, no Windows PowerShell, de um comando utilizado para medir o tempo de resposta da comunicação entre um computador local e outros dispositivos localizados na mesma rede ou na Internet

Figura 2 – Execução de comando no Windows PowerShell

Com base nas informações da Figura 2, no local apontado pela seta nº 1, foi executado o seguinte comando:

No modelo TCP/IP, é uma camada responsável pelo endereçamento e roteamento do pacote, fazendo a conexão entre as redes locais. Adiciona ao pacote o endereço IP de origem e o de destino, para que ele saiba qual caminho deve percorrer. Trata-se de

Julgue o item subsequente, relativos a redes de computadores.

Tanto o protocolo TCP (Transmission Control Protocol) quanto o UDP (User Datagram Protocol) têm como garantia a integridade e ordem dos dados transmitidos

Acerca de aspectos diversos pertinentes a objetos de avaliação associados à análise de sistemas, julgue o item que se segue.

Criado por um cliente de aplicações, um cookie HTTP é um bloco de dados que é armazenado no servidor de aplicação de banco de dados

Com relação aos servidores DNS (Domain Name System) e NTP (Network Time Protocol), julgue o item seguinte

O resolver pode ser somente uma biblioteca de rotinas que são compiladas em programas como o telnet, dependendo da forma como o DNS é implementado