A ferramenta iptables é comumente utilizada para limitar o tráfego de dados como forma de proteção contra a entrada de intrusos e a saída de dados secretos.

A expressão que inclui uma regra na iptables, definindo o descarte dos pacotes de dados HTTP que chegam na porta 80 em qualquer interface de rede de um dado servidor, é:

Acerca de sistemas operacionais, julgue o item

Os sistemas de arquivos FAT, exFAT e NTFS são próprios dos sistemas operacionais Unix e Linux, já os tipos XFS, ext2 e ext3 são usados no macOS e no Windows

Considere, por hipótese, que a SANASA queira implementar as seguintes políticas referentes a suas páginas Web: somente aqueles usuários de Internet que tiverem estabelecido relações comerciais anteriores com ela poderão acessar suas informações; o acesso para outros tipos de usuários deve ser bloqueado. Nesse caso, é viável instalar um firewall que consegue distinguir entre diferentes pacotes que chegam na porta TCP 80 (HTTP) porque devem ser realizados testes por meio de URLs. Trata-se do firewall

No que se refere à segurança de computadores, julgue o item subsecutivo.

Servidores proxy que atuam em nível de aplicação conseguem bloquear acesso a arquivos executáveis em conexões HTTP, o que não pode ser realizado com filtros de pacotes.

Julgue os itens a seguir, a respeito de sistemas gerenciadores web e de Apache e NGINX.

No NGINX, a configuração de servidores virtuais exige que a diretiva utilizada para especificar o endereço onde o servidor escuta as requisições seja definida usando-se o IPv4.

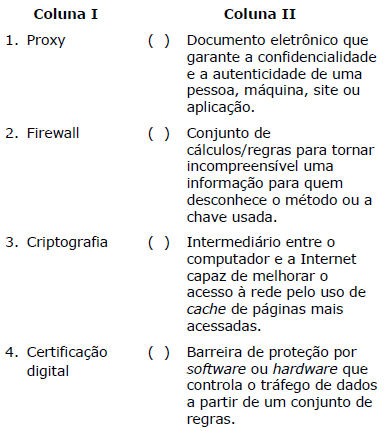

Relacione corretamente as ferramentas de segurança com as respectivas definições, numerando a Coluna II de acordo com a Coluna I.

A sequência correta, de cima para baixo, é:

A respeito do proxy e das ferramentas de monitoração e gerenciamento de rede, julgue os itens a seguir

Um proxy pode ser considerado, ao mesmo tempo, como um servidor e um cliente.

A respeito do proxy e das ferramentas de monitoração e gerenciamento de rede, julgue os itens a seguir

Os proxies são mecanismos eficientes na busca de páginas dos servidores. No entanto, eles não possuem recursos para filtrar conteúdo, como, por exemplo, impedir que funcionários acessem certos sites.

Filtrar e monitorar o tráfego da Internet é uma função muito importante que pode ser realizada pelo programa squid instalado em um servidor proxy transparente com uso de NAT. Considerando uma versão maior ou igual a 3.1 desse programa, e que utiliza a porta 3128 do protocolo IPv4, assinale a opção que apresenta a diretiva a ser colocada no arquivo de configuração proxy.conf para realizar adequadamente a função de proxy transparente com NAT.

A respeito do proxy e das ferramentas de monitoração e gerenciamento de rede, julgue os itens a seguir

Quando um proxy receber uma solicitação qualquer de um navegador, ele, primeiramente, realizará a busca na página do servidor e depois a acrescentará em cache.

Julgue os próximos itens, a respeito de elementos utilizados para proteção e segurança de redes de computadores.

Um proxy acessa serviços de rede em nome de um usuário; um proxy do tipo socks encaminha pacotes TCP e UDP.

Considerando que os servidores de aplicação e proxy podem ser usados de diversas formas em um ambiente de redes, assinale a opção correta.

Um usuário entrou em contato com o suporte de informá- tica, informando que o acesso à Internet apenas é possível quando feito pelo navegador Internet Explorer, mas que o mesmo não é possível pelo navegador Firefox. Sabendo que os usuários da rede acessam a Internet por meio de um servidor Proxy HTTP, é possível que