No que se refere aos sentidos e aos aspectos linguísticos do texto apresentado, julgue o item seguinte.

Considerando os sentidos e os aspectos linguísticos do texto apresentado, julgue o próximo item

Acerca de aspectos linguísticos e dos sentidos do texto acima,

julgue os itens que se seguem.

Princesas e diplomatas eram valorados conforme a qualidade

das bibliotecas que seus países possuíam e a parcela dos livros

que estavam dispostos a ceder em negociações diversas.

Com relação às ideias e aos aspectos linguísticos do texto precedente, julgue o item que se segue.

Os sentidos e a correção gramatical do texto seriam mantidos se fosse inserido o vocábulo do imediatamente após a palavra “espírito" (ℓ.2).

Julgue o próximo item, relativos às estruturas linguísticas do texto 6A2BBB.

O emprego das vírgulas que isolam o advérbio “aliás" (R.19) é obrigatório, razão por que suprimi-las comprometeria a correção gramatical do texto.

Considerando os sentidos e os aspectos linguísticos do texto CB1A1AAA, bem como o disposto no

Manual de Redação da Presidência da República, julgue o item que se segue.

Seria mantida a correção gramatical do texto caso a forma verbal “acredita" (R.21) fosse flexionada no plural: acreditam.

Com relação aos sentidos e aos aspectos linguísticos do texto CB4A1-I, julgue o próximo item

No trecho ‘Em suma, a maioria das notícias é falsa, e o medo do ser humano reforça a mentira e a inverdade’ (segundo parágrafo), a vírgula empregada após ‘falsa’ justifica-se por separar orações com sujeitos diferentes

A supressão das vírgulas logo após “genéricos" e “citados", no

trecho “Os genéricos, que, de início, aderiam a todos os

preceitos citados, adquiriram fama e distribuição ampla em

todo o mundo" (L. 15 a 17), não incorreria em erro gramatical,

mas, sem elas, a interpretação do termo “Os genéricos" seria

restringida.

No terceiro parágrafo, o adjetivo “respeitadas" (L.16)

encontra-se no plural porque concorda com os termos “ética",

“valorização", “identidades" e “culturas".

Com relação aos sentidos e aos aspectos linguísticos do texto CB1A1-I, julgue o seguinte item.

A correção gramatical do terceiro período do primeiro parágrafo seria mantida caso os termos no trecho “foi responsável” fossem reescritos no plural — foram responsáveis —, de forma que concordassem com “trabalhadores industriais”.

Com relação a aspectos linguísticos do texto CB8A1BBB, julgue os itens subsequentes.

A respeito dos aspectos linguísticos do texto CB1A1-II, julgue o item subsecutivo.

A substituição da forma verbal “compreender" (l.6) por compreendermos prejudicaria a correção gramatical do texto, assim como alteraria os seus sentidos originais.

Com relação às ideias, aos sentidos e aos aspectos linguísticos do texto , julgue os item seguinte.

Julgue os itens que se seguem, a respeito das ideias e dos aspectos linguísticos do texto CB5A1AAA.

Com relação aos sentidos e aos aspectos linguísticos do texto precedente, julgue o item que se segue.

Julgue os itens a seguir, relativos a aspectos estruturais e gramaticais do texto CB1A1.

Acerca do texto CB1A1BBB e de seus aspectos linguísticos, julgue o item que se segue.

Os dois pontos empregados logo após “ocidentais" (R.3) introduzem uma explicação sobre o porquê de os pressupostos serem considerados tipicamente ocidentais.

Com relação às ideias e aos aspectos linguísticos do texto precedente, julgue o item a seguir.

Os dois-pontos empregados na linha 14 poderiam ser substituídos pelo termo porquanto entre vírgulas, sem alteração da correção gramatical e dos sentidos do texto.

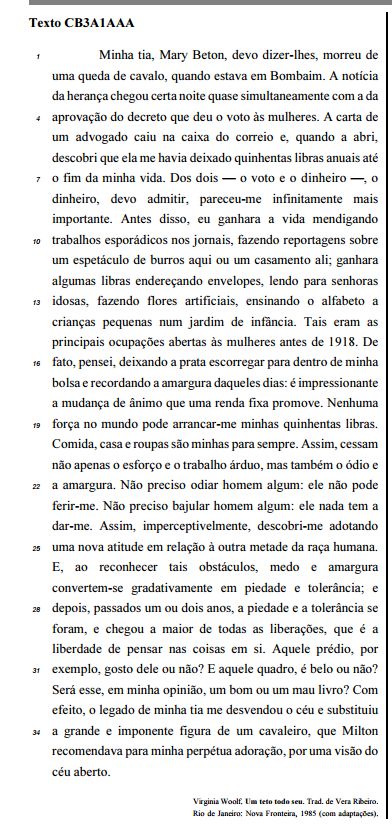

Acerca dos aspectos linguísticos e dos sentidos do

texto CB3A1AAA, julgue os seguintes itens.

A narradora utiliza a expressão “outra metade da raça

humana" (R.25) para se referir ao gênero masculino.

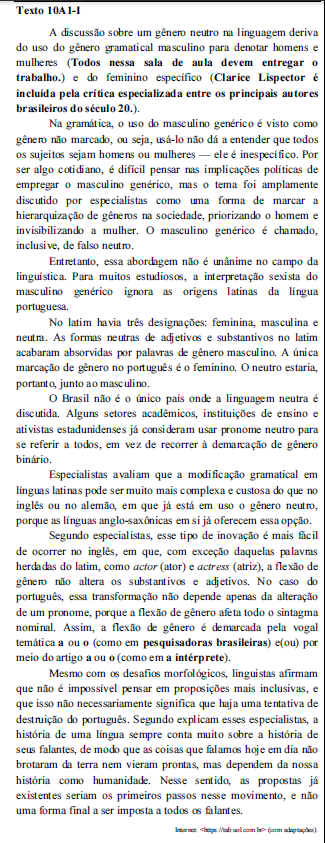

Em relação à pontuação empregada no texto 10A1-I, julgue o item a seguir.

A eliminação da vírgula após o vocábulo “cotidiano” (segundo período do segundo parágrafo) causaria incorreção gramatical no texto, visto que é obrigatório o emprego de vírgula para isolar oração adverbial antecipada à principal, qualquer que seja a sua extensão.

No que diz respeito a agentes públicos, licitações e contratos administrativos, improbidade administrativa e desapropriação, julgue o item a seguir.

Situação hipotética: Um secretário estadual contratou, sem licitação e com preço muito inferior ao praticado no mercado, a empresa de seu irmão para a manutenção de computadores alocados em um departamento da secretaria. Assertiva: Nesse caso, para ser configurado o ato de improbidade, não é necessária a existência de lesão ao patrimônio público.

No que se refere aos princípios básicos da administração pública

federal, regulamentados pela Lei n.º 8.429/1992 e suas alterações,

julgue os itens subsecutivos.

Agente público que, ao assumir cargo público, preste, pela segunda vez, falsa declaração de bens deve ser punido com demissão, a bem do serviço público, sem prejuízo de outras sanções cabíveis.

Considerando as Leis n.os 8.112/1990, 8.429/1992 e 9.784/1999, normas nacionais que regulam o direito administrativo, julgue os itens subsecutivos.

Em razão da abrangência protetiva da Lei de Improbidade Administrativa, as ações principais para a apuração de atos de improbidade administrativa podem ser propostas por brasileiro nato ou naturalizado, pelo Ministério Público e pela pessoa jurídica interessada.

Marta utiliza uma estação de trabalho que executa o sistema operacional Windows 10 e está conectada à rede local da empresa em que ela trabalha. Ela acessa usualmente os sítios da intranet da empresa e também sítios da Internet pública. Após navegar por vários sítios, Marta verificou o histórico de navegação e identificou que um dos sítios acessados com sucesso por meio do protocolo HTTP tinha o endereço 172.20.1.1.

Tendo como referência essa situação hipotética, julgue o item a seguir.

O sistema operacional utilizado na estação de trabalho de Marta inclui nativamente a plataforma Windows Defender, composta por ferramentas antivírus e de firewall pessoal, entre outras.

No que se refere a Internet, intranet e noções do sistema operacional Windows, julgue o item que se segue.

No Windows, ainda que seja possível compartilhar configurações — como plano de fundo e histórico de navegação do Internet Explorer — entre computadores que utilizem a mesma conta em outras máquinas com Windows 10, não é permitido, em razão da segurança, o compartilhamento de senhas.

Acerca do Microsoft Office, julgue o item que se segue.

O botão  , na aba de opções

, na aba de opções  do MS Word, é usado para colorir ou realçar palavras a que se deseja dar destaque no texto.

do MS Word, é usado para colorir ou realçar palavras a que se deseja dar destaque no texto.

Julgue o próximo item, relativos à versão mais atual do navegador Mozilla Firefox, à organização e ao gerenciamento de arquivos e programas, e a vírus, worms e pragas virtuais.

Para liberar espaço em disco, o Windows 10 permite que arquivos temporários sejam excluídos pelo usuário.

Considerando essa situação hipotética e assuntos a ela relacionados, julgue o item a seguir.

Na verificação dos metadados do arquivo curriculum.docx no diretório Meus documentos no Windows 10, Paulo poderá conferir, além da data de modificação do arquivo, a data de sua criação e do último acesso ao arquivo.

Julgue o próximo item, relativo ao sistema operacional Linux, ao programa Microsoft Excel 2013 e ao programa de navegação Google Chrome.

No Microsoft Excel 2013, embora o usuário possa fazer referências a células de outras planilhas pertencentes a um mesmo arquivo, ele está impedido de vincular uma célula contida em uma planilha de um arquivo a outra célula de uma planilha de outro arquivo, ainda que os dois arquivos estejam na mesma pasta.

A respeito de segurança e de cloud computing, julgue o próximo item.

Ransomware é um programa malicioso de computador que se propaga por meio da inserção de cópias de si mesmo em arquivos criptografados.

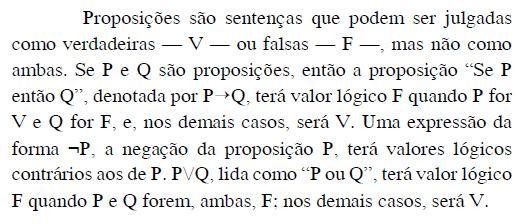

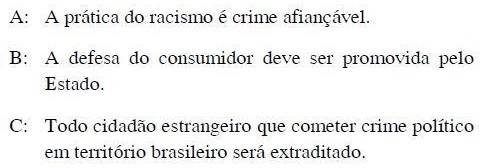

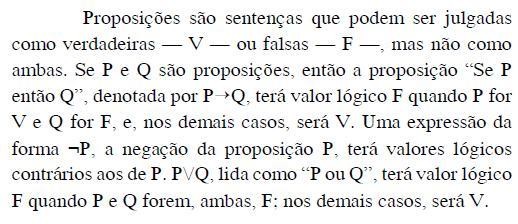

As proposições P, Q e R a seguir referem-se a um ilícito penal envolvendo João, Carlos, Paulo e Maria:

P: "João e Carlos não são culpados".

Q: "Paulo não é mentiroso".

R: "Maria é inocente".

Considerando que ~X representa a negação da proposição X, julgue o item a seguir.

Se ficar comprovado que apenas um dos quatro envolvidos no ilícito penal é culpado, então a proposição simbolizada por

Julgue o próximo item, acerca da seguinte proposição:

P: "A nomeação do novo servidor público ocorre para reposição de vacância em área essencial, ou o candidato aprovado não será nomeado".

Escolhendo aleatoriamente uma linha da tabela verdade da proposição P, a probabilidade de que todos os valores dessa linha sejam F é superior a

C é V.

C é V.P1: Se a fiscalização foi deficiente, as falhas construtivas não foram corrigidas

P2: Se as falhas construtivas foram corrigidas, os mutuários não tiveram prejuízos.

P3: Se as falhas construtivas foram corrigidas, os mutuários não tiveram prejuízos.

C: Os mutuários tiveram prejuízos

Considerando um argumento formado pelas proposições precedentes, em que C é a conclusão, e P1 a P3 são as premissas, julgue os itens a seguir.

Uma negação correta da proposição PI pode ser expressa por: "Se a fiscalização não foi deficiente, as falhas construtivas foram corrigidas".

tem valor lógico F.

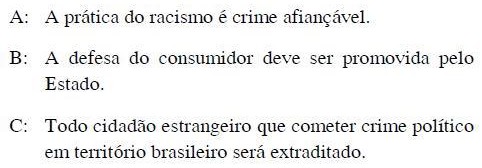

tem valor lógico F.Com base nas disposições da Lei n.º 12.846/2013, julgue o item subsequente.

Assim como a responsabilização da pessoa jurídica não exclui a responsabilização de pessoa natural autora ou partícipe do mesmo ato, a não responsabilização da pessoa natural não elide a responsabilidade da pessoa jurídica.

De acordo com a Lei n.º 12.846/2013 e suas alterações, julgue o item a seguir.

A responsabilização administrativa e civil da pessoa jurídica pela prática de atos contra a administração pressupõe a prática de ato doloso.

A respeito da responsabilização de pessoa jurídica pela prática de atos contra a administração pública, julgue o item subsequente, à luz da Lei Anticorrupção (Lei n.º 12.846/2013).

As sociedades empresárias consorciadas por força de contrato administrativo são responsáveis solidárias entre si por atos de improbidade administrativa, respondendo irrestritamente umas pelas outras nos âmbitos administrativo, civil e criminal.