A Segurança da Informação é uma preocupação permanente dos agentes comerciais, principalmente em relação a assuntos contratuais e financeiros e às facilidades advindas dos meios digitais.

Os recursos providos pelas áreas de TI das empresas, no que se refere à segurança da informação, incluem a irretratabilidade, que deve garantir a

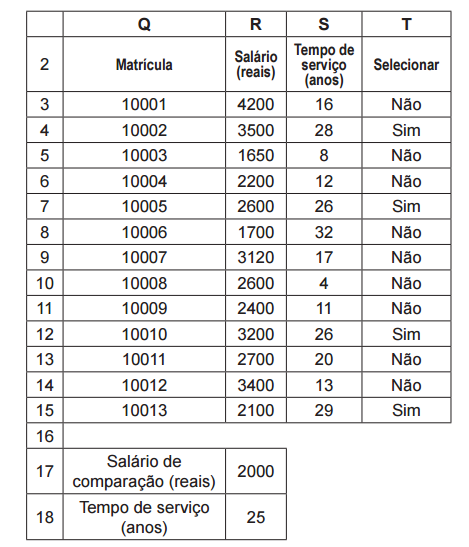

Um assistente administrativo deseja selecionar funcioná-

rios com salários e tempo de serviço simultaneamente superiores

a determinados valores. Para isso construiu uma

planilha eletrônica Excel. Um trecho dessa planilha está

reproduzido abaixo.

Para obter o resultado da coluna T, o assistente realizou

os seguintes procedimentos:

1) preencheu as colunas Q, R e S com as informações

dos funcionários;

2) preencheu as células R17 e R18 com os valores a

partir dos quais os funcionários seriam selecionados;

3) digitou uma fórmula na célula T3 e depois “copiou"

essa fórmula nas células de T4 até T15 (clicou Ctrl+C

na célula T3 e Ctrl+V nas células de T4 até T15).

Qual foi a fórmula digitada pelo assistente?

Seja a seguinte planilha, criada via MS Excel 2016 em português.

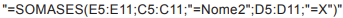

A execução da fórmula:

produz como resultado o valor

A Figura representada abaixo é parte de uma planilha do MS Excel.

O resultado da expressão da célula P1 é

Observe a Figura a seguir extraída do MS Excel.

Se a célula K1 for copiada para J2, qual será o valor em J2?

O modelo de liderança Vroom-Yetton apresenta um modelo prescritivo que indica o método de supervisão que se espera seja o mais eficaz

A liderança interativa é um estilo