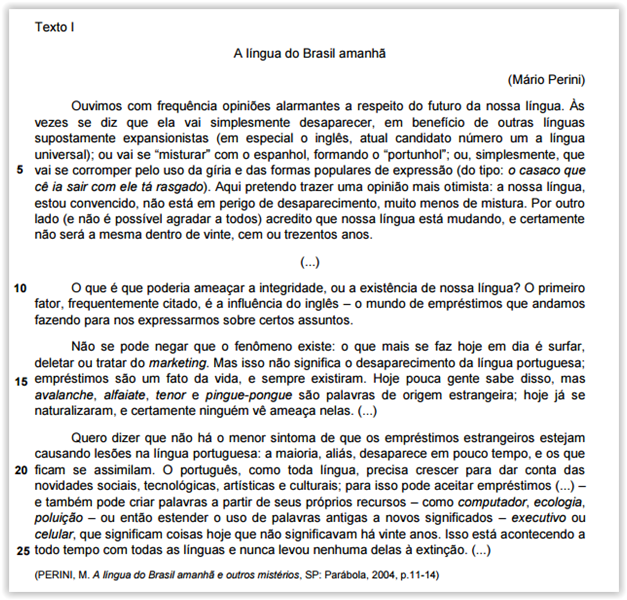

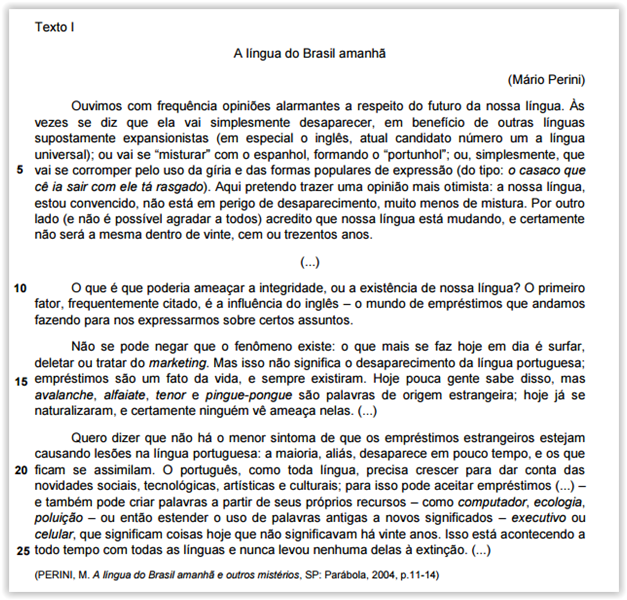

Leia o fragmento seguinte para responder às questões 05, 06 e 07. "Não se pode negar que o fenômeno existe: o que mais se faz hoje em dia é surfar, deletar ou tratar do marketing. Mas isso não significa o desaparecimento da língua portuguesa; ..." (linhas 13-14)

O pronome “isso” tem função coesiva e retoma

“Quero dizer que não há o menor sintoma de que os empréstimos estrangeiros estejam causando lesões na língua portuguesa: a maioria, aliás, desaparece em pouco tempo, e os que ficam se assimilam.” (linhas 18-20) O vocábulo “aliás” expressa uma ideia de

As questões 13, 14 e 15 devem ser respondidas com base no Texto II

Na oração “Porque, entre nós, imperam a civilidade, a gentileza ...", a função sintática

dos termos sublinhados é

Dois indivíduos são ditos “irmãos” se forem filhos do mesmo pai e da mesma mãe e são ditos “meio irmãos” se forem filhos do mesmo pai ou da mesma mãe. Analise as afirmativas a seguir, considerando as definições dadas. I Se X é irmão de Y e Y é irmão de Z, então X é irmão de Z. II Se X é meio irmão de Y e Y é meio irmão de Z, então X é meio irmão de Z. III Se X é irmão de Y e Y é meio irmão de Z, então X é meio irmão de Z. As afirmativas, obrigatoriamente, verdadeiras são:

No contexto da gestão de riscos, todo evento que representa um risco deve ser identificado, analisado e estimado. Com esse objetivo, utiliza-se comumente a Matriz de Responsabilidades. Essa matriz indica I a responsabilidade e deve, também, fornecer informações sobre a pena para o culpado pelo dano. II os responsáveis, quem deve prestar contas, quem deve ser consultado e quem deve ser informado. III quem deve prestar contas e o tempo médio esperado para retorno do serviço. É verdadeiro somente o que se afirma em

Para se proteger de substituir arquivos involuntariamente ao copiá-los, um administrador Linux quer colocar o alias cp para evitar a sobrescrita. Tal proteção é obtida ao se colocar o alias cp igual a

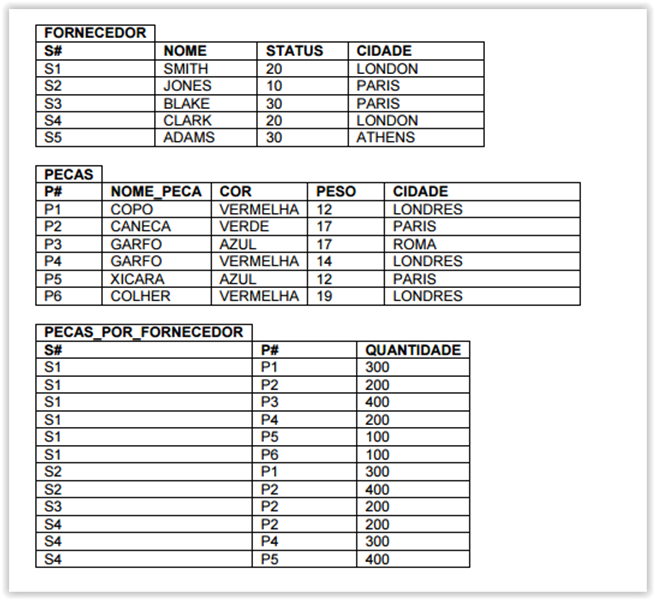

Para as questões de 31 a 37, considere a seguinte descrição: Um banco de dados chamado BD1 é constituído por três (3) tabelas (FORNECEDOR, PEÇAS E PECA_POR_FORNECEDOR), que armazenam informações sobre fornecedores, peças e peças por fornecedores respectivamente. Cada tabela possui atributos e dados descritos de forma tabular. A chave P# é a primária para a tabela FORNECEDOR e a chave S# é a primária para PECAS.

Considere a descrição do banco de dados BD1 e a consulta abaixo:

SELECT UNIQUE S# FROM PECAS_POR_FORNECEDOR WHERE P# IN ( SELECT P# FROM PECAS_POR_FORNECEDOR WHERE S# = 'S2' )

O resultado obtido é

Para as questões de 31 a 37, considere a seguinte descrição: Um banco de dados chamado BD1 é constituído por três (3) tabelas (FORNECEDOR, PEÇAS E PECA_POR_FORNECEDOR), que armazenam informações sobre fornecedores, peças e peças por fornecedores respectivamente. Cada tabela possui atributos e dados descritos de forma tabular. A chave P# é a primária para a tabela FORNECEDOR e a chave S# é a primária para PECAS.

Considere a descrição do banco de dados BD1. A consulta que possibilitará mudar a cor da

peça P2 para amarela, aumentar seu peso de mais 5 e ajustar a sua cidade para desconhecida

(NULL) é a seguinte:

Leia o fragmento seguinte para responder às questões 05, 06 e 07. "Não se pode negar que o fenômeno existe: o que mais se faz hoje em dia é surfar, deletar ou tratar do marketing. Mas isso não significa o desaparecimento da língua portuguesa; ..." (linhas 13-14)

As classes morfológicas das formas sublinhadas no fragmento em análise são, respectivamente:

“O português, como toda língua, precisa crescer para dar conta das novidades sociais,

tecnológicas, artísticas e culturais (...)". (linhas 20-21)

O conectivo sublinhado expressa a ideia de

O trecho do TEXTO I que melhor se relaciona com as informações veiculadas nos dois primeiros quadrinhos do TEXTO II é

Um supermercado faz promoção de certo produto dando um desconto de 20% sobre seu

valor unitário a partir da compra do segundo produto. Para a compra desses produtos na

promoção, Beatriz gastou o equivalente ao valor de nove deles sem desconto. A quantidade

desses produtos levada por Beatriz foi:

Os princípios básicos em que se apoia a Segurança da Informação, são os seguintes:

Um usuário abre um browser e digita na barra de endereços a URL http://com.google/. Após algum tempo, o browser exibe a página principal da ferramenta de busca do Google (normalmente acessível pela URL http://google.com/). A opção que melhor explica o que ocorreu é a seguinte:

Um dos arquivos mais críticos do Linux é o /etc/passwd. Ao consulta-lo, um administrador, esperando encontrar senhas criptografadas para todos os usuários, obtém as seguintes linhas: leo:x: 500: 500: :/home/leo:/bin/bash maria:x:501:501: :/home/maria:/bin/tcsh A exibição dessas linhas conduz à seguinte conclusão: