Qual o protocolo utilizado para transferência de arquivos entre um servidor e uma estação de trabalho?

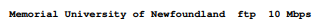

Para baixar arquivos para o sistema operacional Ubuntu, uma das fontes oficiais é mostrada a seguir.

O acrônimo ftp refere-se

Ao criar uma nova conta de e-mail no Microsoft Office Outlook 2010, é possível definir manualmente o tipo conta para recebimento das mensagens de e-mail, por parte do servidor.

Assinale a alternativa que não corresponda a uma das opções válidas para recebimento de emails do Outlook:

Há sites na Internet que são acessados por meio do protocolo HTTPS, como, por exemplo, o site https://cs.ufg.br. Qual é a função do HTTPS?

Com relação aos protocolos web e ao navegador Mozilla Firefox em sua versão mais atual, julgue o item seguinte.

Diferentemente do SMTP, o protocolo IMAP permite que sejam utilizadas aplicações de acesso a terminal, como o Telnet.

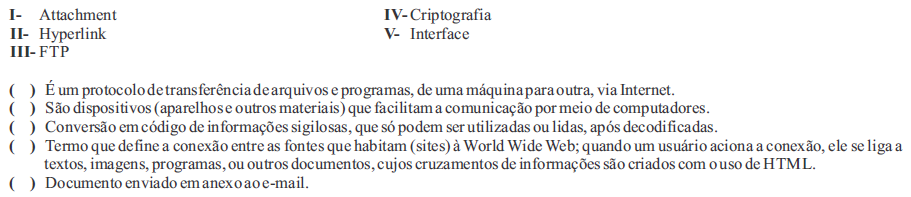

Relacione os conceitos presentes na comunicação na era digital com as suas respectivas características.

A alternativa cuja correspondência está adequada é:

Diferentes protocolos foram desenvolvidos para executarem em diferentes camadas de rede. Dentre os protocolos a seguir, assinale aquele que funciona na camada de aplicação.

Dentro as opções abaixo, qual destes não é considerado um protocolo de rede:

Qual das camadas a seguir não pertence ao modelo de referencia do TCP/IP?

Assinale a alternativa que apresenta corretamente um tipo de protocolo de criptografia que pode ser ativado ao FTP dos sistemas Linux, com objetivo de gerar mais segurança.

Assinale a alternativa que apresenta o tipo de protocolo padrão que permite o envio de e-mail e cujos serviços são usados geralmente por aplicações web.

Ao digitar um novo e válido endereço da internet no browser em um equipamento devidamente configurado e conectado na internet, o serviço que traduz o nome do site para o respectivo endereço IP denomina-se:

Identifique abaixo as afirmativas verdadeiras ( V ) e as falsas ( F ) sobre Virtual Private Network (VPN).

( ) Devido ao protocolo TCP/IP ser a base da Internet, ele é amplamente utilizado para a comunicação entre redes. Entretanto, este protocolo é muito inseguro. Por isso uma VPN utiliza a infraestrutura da rede já existente do TCP/IP, para transmitir os seus pacotes pela Internet adicionando alguns cabeçalhos, o que possibilita a instalação destes em qualquer parte da rede.

( ) A utilização de redes públicas tende a apresentar custos muito menores que os obtidos com a implantação de redes privadas, sendo este, justamente o grande estímulo para o uso de VPNs. No entanto, para que esta abordagem se torne efetiva, a VPN deve prover um conjunto de funções que garanta confidencialidade, integridade e autenticidade.

( ) O L2TP foi criado para suportar dois modos de tunelamento: compulsório (o túnel é criado pelo computador/usuário remoto, bom para usuários em locomoção) e voluntário (o túnel é criado pelo servidor de acesso à rede, devendo ser configurado para realizar a criação dos túneis, após a autenticação do usuário).

( ) Os elementos que compõem uma conexão por tunelamento PPTP são: o cliente PPTP, o servidor de acesso à rede e o servidor PPTP.

Assinale a alternativa que indica a sequência correta, de cima para baixo.

Em uma rede local, para que uma estação de trabalho possa obter, automaticamente, um endereço IP, é necessário implementar um servidor específico para tal serviço. Assinale a alternativa correta.

Ldap (Lightweight Directory Access Protocol), é um protocolo destinado a administração de sistemas Windows e GNU/Linux, quais sao os aplicativos que utilizam de integração deste protocolo respectivamente para sistemas Windows e GNU/Linux.