A ferramenta iptables é comumente utilizada para limitar o tráfego de dados como forma de proteção contra a entrada de intrusos e a saída de dados secretos.

A expressão que inclui uma regra na iptables, definindo o descarte dos pacotes de dados HTTP que chegam na porta 80 em qualquer interface de rede de um dado servidor, é:

Com relação aos conceitos de Intranet e Internet, analise as afirmativas a seguir e marque a alternativa correta:

I- Uma intranet é restrita a empresa e seus colaboradores, enquanto a Internet pode abranger o mundo inteiro. Toda rede local é uma Intranet.

II- Tanto a Intemet como as Intranets baseiam-se no modelo cliente-servidor ena pilha de protocolos TCP/IP.

No sistema operacional Windows 10, com qual conjunto de teclas pode-se abrir o gerenciador de tarefas (taskmgr)?

Uma instituição optou por manter seu conjunto de programas e aplicativos na infraestrutura onde todo hardware e o software são dedicados unicamente à esta organização e armazenar seus dados em uma nuvem fora da empesa contratando um serviço de cloud operado por terceiro e entregue à instituição pela Internet

. Esta solução caracteriza uma solução de:

Durante a elaboração de uma apresentação Impress do LibreOffice, qual conjunto de teclas insere um novo slide?

A planilha a seguir foi desenvolvida em Cale do pacote LibreOffice. Nela, uma célula possui a

seguinte fórmula: =ARRED(SOMA(A1;A2);2). Qual valor será o resultado do cálculo desta fórmula?

Acerca de sistemas operacionais, julgue o item

Os sistemas de arquivos FAT, exFAT e NTFS são próprios dos sistemas operacionais Unix e Linux, já os tipos XFS, ext2 e ext3 são usados no macOS e no Windows

Considere, por hipótese, que a SANASA queira implementar as seguintes políticas referentes a suas páginas Web: somente aqueles usuários de Internet que tiverem estabelecido relações comerciais anteriores com ela poderão acessar suas informações; o acesso para outros tipos de usuários deve ser bloqueado. Nesse caso, é viável instalar um firewall que consegue distinguir entre diferentes pacotes que chegam na porta TCP 80 (HTTP) porque devem ser realizados testes por meio de URLs. Trata-se do firewall

Em redes de computadores, um servidor (sistema de computador ou uma aplicação) que atua como um intermediário entre os computadores de uma rede e a Internet é conhecido como

No que se refere à segurança de computadores, julgue o item subsecutivo.

Servidores proxy que atuam em nível de aplicação conseguem bloquear acesso a arquivos executáveis em conexões HTTP, o que não pode ser realizado com filtros de pacotes.

Considere as afirmações abaixo sobre navegação na Internet e correio eletrônico:

I. No navegador Google Chrome, um atalho de teclado que permite reabrir a última guia fechada e acessá-la é CTRL + T.

II. Um proxy é um servidor que age como um intermediário para requisições de clientes solicitando recursos de outros servidores. No Firefox as configurações de conexão para usar um servidor proxy podem ser definidas no botão

III. Webmail é um serviço de e-mail que permite ao usuário enviar e receber mensagens usando um navegador de internet.

Julgue os itens a seguir, a respeito de sistemas gerenciadores web e de Apache e NGINX.

No NGINX, a configuração de servidores virtuais exige que a diretiva utilizada para especificar o endereço onde o servidor escuta as requisições seja definida usando-se o IPv4.

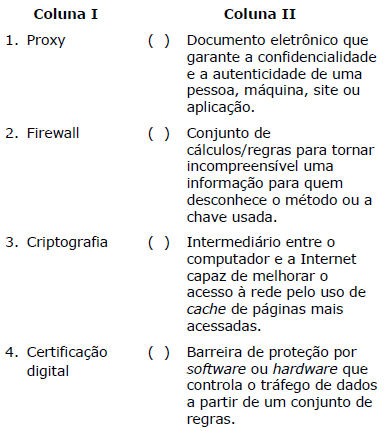

Relacione corretamente as ferramentas de segurança com as respectivas definições, numerando a Coluna II de acordo com a Coluna I.

A sequência correta, de cima para baixo, é:

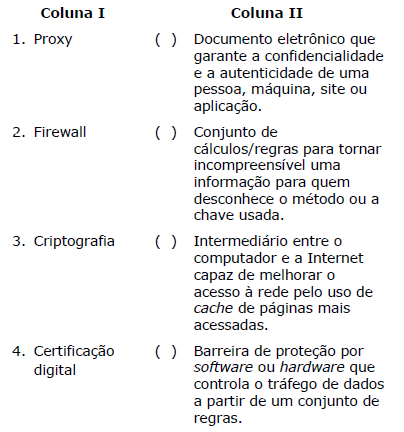

Relacione corretamente as ferramentas de segurança com as respectivas definições, numerando a Coluna II de acordo com a Coluna I.

A sequência correta, de cima para baixo, é:

A respeito do proxy e das ferramentas de monitoração e gerenciamento de rede, julgue os itens a seguir

Um proxy pode ser considerado, ao mesmo tempo, como um servidor e um cliente.